Windows化したさくらVPSサーバー![]() と固定IPプロバイダ

と固定IPプロバイダ![]() でつないだRTX1000の間にアグレッシブモード・メインモードのIPSecを張っていたわけだけど、今回はCentOS 6環境のお名前.com VPS(KVM)サーバー

でつないだRTX1000の間にアグレッシブモード・メインモードのIPSecを張っていたわけだけど、今回はCentOS 6環境のお名前.com VPS(KVM)サーバー![]() との間にメインモードのIPSec VPNの設定を行った。

との間にメインモードのIPSec VPNの設定を行った。

IPSecはオープンな規格であるものの、独自実装が多くて、なかなか相互互換が得られない困ったちゃん。

特にLinuxのIPSec実装には色々なソフトがあって、つながる組み合わせ、つながらない組み合わせが難しい。

今回使ったLinuxのIPSec実装であるOpenswanは、CentOS標準パッケージなのでメジャー系ではあるものの、あまり普及しているとはいえず、ネット上で情報収集してもL2TPと組み合わせてスマホを接続するような情報ばかりで、最終的にソースコードを眺めつつ、設定を詰めるのに1週間以上かかってしまったが、何とか構築することが出来たのでメモしておく。

RTX1000の設定

ip route VPSのグローバルIPアドレス gateway tunnel 1 filter 1001 1002 1999

ip filter 1001 reject * * udp * 500

ip filter 1002 reject * * esp

ip filter 1999 pass * *tunnel select 1

tunnel name VPN2VPS

ipsec tunnel 1

ipsec sa policy 1 1 esp 3des-cbc sha-hmac

ipsec ike always-on 1 on

ipsec ike encryption 1 3des-cbc

ipsec ike esp-encapsulation 1 off

ipsec ike group 1 modp1024

ipsec ike hash 1 sha

ipsec ike local address 1 192.168.0.1

ipsec ike local id 1 192.168.0.1

ipsec ike payload type 1 3

ipsec ike pfs 1 on

ipsec ike pre-shared-key 1 text 秘密だよ

ipsec ike remote address 1 固定IPだよ

ipsec auto refresh 1 on

ip tunnel tcp mss limit auto

tunnel enable 1

3des-sha1の組み合わせで、ESP有効、MODP1024設定でPFS有効のポリシー(軽いdes-md5を試みたが、yumパッケージ版ではdesはサポートされておらずビルドし直さなければならない)

Openswanの導入は、CentOS標準のyumからの導入でOK(yum install openswan)

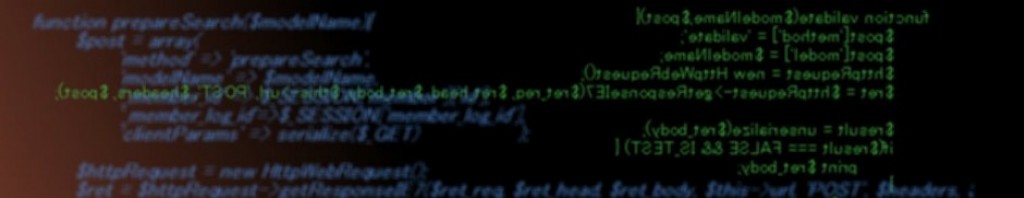

Openswanの設定

/etc/ipsec.conf

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 |

version 2.0 config setup protostack=netkey oe=off nhelpers=0 conn homenetwork authby=secret type=tunnel auth=esp ike=3des-sha1;modp1024 esp=3des-sha1;modp1024 keyexchange=ike pfs=yes left=VPSのグローバルIPアドレス leftsubnet=VPSのグローバルIPアドレス/32 leftnexthop=VPSのデフォルトゲートウェイ right=固定IPだよ rightid=固定IPルータの識別アドレス rightsubnet=ルータLAN側のネットワーク auto=start |

auto=startだと起動時に接続にいく。 addにすると、コマンドラインから ipsec auto –up homenetwork のようにコマンドを打つことでリンクアップできる。

今回は認証がsecret(事前共有鍵)なので、/etc/ipsec.secretsに

: PSK “事前共有鍵”

のように記述しておく。

電子証明書認証も出来る。

VPN接続がうまくいくと、LAN側のPCで”traceroute VPSサーバーの固定IP”とか実行すると、デフォルトゲートウェイ>VPSサーバーのIPの順で表示される(VPNが無いと、デフォルトゲートウェイ>対向ルータ>インターネット>VPSサーバーのIPというように、中間のアドレスが表示される=トンネルモードVPNだと仮想的に1ホップになる)

VPSサーバー側でnetstatを実行すると、VPNで繋がっていないとルータの外側IPが表示されるが、繋がっているとLAN内部のIPがそのまま表示されることでも確認できる。

VPNを設定しておくと、VPSサーバーからsambaを経由してLAN上のWindowsマシンの共有ストレージを利用したり、LAN上のマシンからPOP3接続したりしたときに、VPSサーバー<=>ルーター間の情報はすべて暗号化されるためセキュアで良い。

参考

参考

RTXのIPSec設定参考

新しいRTXだとこんな事も出来る

(950)